在PyCrypto AES MODE_CTR中包含随机数和块计数

一些背景信息,您可以跳过此部分以了解实际问题

这是我在stackoverflow上关于这个主题的第三个问题。要完成,这些是其他问题AES with crypt-js and PyCrypto和Match AES de/encryption in python and javascript。不幸的是,我的最后一次尝试得到了原始问题的两个downvots。问题是,即使我也不知道我的真正问题是什么。我只是四处寻找我正在寻找的真正问题。通过评论中的反馈,并阅读一些其他信息,我更新了我的问题。我想,我正在挖掘正确的问题。但是我的问题在我的更新后没有得到任何更多的观点。所以我真的希望,这个问题现在更清晰易懂 - 即使我知道我现在的问题是什么:D

谢谢大家为这个很酷的社区制作stackoverflow - 我经常在这里找到我的问题的解决方案。请继续对不良问题提供反馈,以便对其进行改进和更新,从而增加这个庞大的知识和解决方案数据库。

并随意纠正我的英语语法和拼写。

问题

Javascript中的AES

我有一个加密的字符串,我可以使用此this Javascript Implementation of AES 256 CTR Mode解密

password = "myPassphrase"

ciphertext = "bQJdJ1F2Y0+uILADqEv+/SCDV1jAb7jwUBWk"

origtext = Aes.Ctr.decrypt(ciphertext, password, 256);

alert(origtext)

这会解密我的字符串,弹出This is a test Text的警告框。

使用PyCrypto的AES

现在我想用python and PyCrypto

解密此字符串password = 'myPassphrase'

ciphertext = "bQJdJ1F2Y0+uILADqEv+/SCDV1jAb7jwUBWk"

ctr = Counter.new(nbits=128)

encryptor = AES.new(key, AES.MODE_CTR, counter=ctr)

origtext = encryptor.decrypt(base64.b64decode(ciphertext))

print origtext

此代码无法运行。我得到一个ValueError: AES key must be either 16, 24, or 32 bytes long。当我认识到,我必须在PyCrypto中做更多事情然后只是调用解密方法,我开始调查结束,试着找出我必须做的事情。

研究

我首先想到的基本事项是:

- AES 256位(?)。但AES标准是128位。将密码增加到32字节是否足够?

- 计数器模式。使用AES.MODE_CTR轻松在PyCrypto中进行设置。但是我必须指定一个counter()方法。所以我使用了basic binary Counter provided by PyCrypto。这与Javascript实现兼容吗?我无法弄清楚他们在做什么。

- 字符串是base64编码的。不是一个大问题。

- 一般填充。密码短语和加密字符串。

对于密码短语,他们这样做:

for (var i=0; i<nBytes; i++) {

pwBytes[i] = isNaN(password.charCodeAt(i)) ? 0 : password.charCodeAt(i);

}

然后我在python中做了这个

l = 32

key = key + (chr(0)*(l-len(key)%l))

但这没有用。我仍然使用以下代码

获得一个奇怪的字符串?

A???B??d9= ,?h????'

l = 32

key = 'myPassphrase'

key = key + (chr(0)*(l-len(key)%l))

ciphertext = "bQJdJ1F2Y0+uILADqEv+/SCDV1jAb7jwUBWk"

ctr = Counter.new(nbits=128)

encryptor = AES.new(key, AES.MODE_CTR, counter=ctr)

origtext = encryptor.decrypt(base64.b64decode(ciphertext))

print origtext

然后我阅读了有关Javascript实现的更多内容,并说它

[...]在此实现中,初始块将nonce保存在前8个字节中,块计数保存在后8个字节中。 [...]

我认为这可能是解决方案的关键。所以我测试了当我在Javascript中加密空字符串时会发生什么:

origtext = ""

var ciphertext =Aes.Ctr.encrypt(origtext, password, 256);

alert(ciphertext)

警告框显示/gEKb+N3Y08=(12个字符)。但为什么12?不应该是8 + 8 = 16Bytes?好吧无论如何,我通过使用for i in xrange(0,20):和ciphertext[i:]或base64.b64decode(ciphertext)[i:]测试解密,在python解密上尝试了 bruteforce 方法。我知道这是一次非常尴尬的尝试,但我越来越绝望了。它也没用。

未来的前景也是以同样的方式实现加密。

其他信息

加密字符串最初未使用this Javascript implementation加密,而是来自其他来源。我刚认识到,Javascript代码做的是正确的。所以我确认这种实现类似于“标准”。

问题

我能做些什么,来自使用PyCrypto的字符串的加密和解密与Javascript实现中的相同,以便我可以在Javascript和Python之间交换数据? 我也会切换到python中的另一个加密库,如果你可以建议另一个。 此外,我对任何提示和反馈感到满意。

我认为,所有归结为如何将nonce和block count包含在加密字符串中?和如何提取此信息以进行解密? < / p>

1 个答案:

答案 0 :(得分:6)

我们仍然在处理一堆问题。

如何提取nonce和计数器进行解密?

这很容易。在Javascript实现中(不遵循特定的 在这方面的标准)8字节的随机数被加在加密结果之前。 在Python中,您使用以下命令提取它:

import base64

from_js_bin = base64.decode(from_js)

nonce = from_js_bin[:8]

ciphertext = from_js_bin[8:]

from_js是您收到的二进制字符串。

无法提取计数器,因为JS实现不会传输它。 但是,初始值是(通常发生)0。

如何使用nonce和counter来解密Python中的字符串?

首先,必须确定nonce和counter如何组合以获得计数器块。

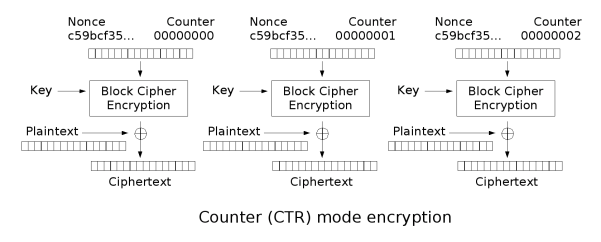

似乎JS实现遵循NIST 800-38A standard,其中

左半部分是随机数,右半部分是计数器。更准确地说,柜台

是大端格式(LSB是最右边的字节)。这也是维基百科显示的内容:

不幸的是,在PyCrypto(well-known problem)中记录的CTR模式很少。

基本上,counter参数必须是返回的可调用对象

对于每个后续调用,正确的16字节(用于AES)计数器块。

Crypto.Util.Counter这样做,但是以一种模糊的方式。

但它仅用于性能目的。您可以像这样轻松地实现它:

from Crypto.Cipher import AES

import struct

class MyCounter:

def __init__(self, nonce):

"""Initialize the counter object.

@nonce An 8 byte binary string.

"""

assert(len(nonce)==8)

self.nonce = nonce

self.cnt = 0

def __call__(self):

"""Return the next 16 byte counter, as binary string."""

righthalf = struct.pack('>Q',self.cnt)

self.cnt += 1

return self.nonce + righthalf

cipher_ctr = AES.new(key, mode=AES.MODE_CTR, counter=MyCounter(nonce))

plaintext = cipher_ctr.decrypt(ciphertext)

AES的关键有多长?

AES-128的密钥长度为16个字节。

AES-192的密钥长度为24个字节。

AES-256的密钥长度为32个字节。

每种算法都不同,但大部分实现都是共享的。

在所有情况下,算法都在16字节数据块上运行。

为简单起见,请坚持使用AES-128(nBits=128)。

您的代码是否有效?

我觉得它不会,因为你计算AES密钥的方式似乎不正确。 JS代码以UTF-8编码密码并用自己加密。 结果是实际的密钥材料。它长16字节,因此对于AES-192和-256,实现在后面复制它的一部分。此外,明文在加密前也是UTF-8编码。

一般来说,我建议您遵循这种方法:

- 使您的JS实现可重现(现在加密取决于当前时间,这经常变化;-))。

- 在每一步打印键和数据的值(或使用调试器)。

- 尝试在Python中重现相同的算法,并打印值。

- 调查他们开始有所不同的地方。

一旦你在Python中复制了加密算法,解密就应该很容易了。

- 我写了这段代码,但我无法理解我的错误

- 我无法从一个代码实例的列表中删除 None 值,但我可以在另一个实例中。为什么它适用于一个细分市场而不适用于另一个细分市场?

- 是否有可能使 loadstring 不可能等于打印?卢阿

- java中的random.expovariate()

- Appscript 通过会议在 Google 日历中发送电子邮件和创建活动

- 为什么我的 Onclick 箭头功能在 React 中不起作用?

- 在此代码中是否有使用“this”的替代方法?

- 在 SQL Server 和 PostgreSQL 上查询,我如何从第一个表获得第二个表的可视化

- 每千个数字得到

- 更新了城市边界 KML 文件的来源?